Como ativo e configuro a autenticação única (SSO) para fazer login?

Escrito por Ketelyn S

atualizado

Quer saber como ativar a configurar a autenticação única (SSO)? Vem com a gente que vamos te ajudar nisso. o/

A integração da Octadesk com seu provedor de identidade torna o login simples e seguro para sua equipe.

Siga as etapas deste artigo para configurar seu provedor de identidade para exigir o SSO (Single Sign-On) de todos os agentes cadastrados em uma conta da Octadesk ou oferecê-lo como uma de suas opções de login.

O que é o Single Sign-On (SSO)?

Single Sign-On (SSO), ou autenticação única, é um método de autenticação que permite que um usuário acesse vários sistemas ou aplicativos com apenas um conjunto de credenciais. Isso significa que, uma vez autenticado no provedor de SSO, o usuário não precisa se autenticar manualmente na Octadesk para acessar seus ambientes.

Neste artigo, vamos explicar como configurar o SSO usando 2 provedores de identidade: OpenID e SAML, com os principais provedores, como Google, Microsoft e Okta. Vamos lá? 😉

O que é um provedor de identidade (idP)?

Os IdPs na prática são um sistema de autenticação que permite aos usuários fazer login em vários serviços com uma única identidade. Isso significa que, ao invés de criar novos usuários e senhas para cada serviço, você pode usar um sistema de identificação OpenID ou SAML para acessar todos eles. Observação: SSO está disponível somente no Plano Enterprise (personalizados). Verifique nossos planos e preços com o time de CS para adicionar esse recurso à sua assinatura, ok?

Pré-requisitos para ativação do SSO:

Antes de começar, verifique se você tem:

Acesso de Administrador no ambiente da Octadesk;

Uma conta de Administrador nos provedores de identidade que você deseja configurar (Google, Microsoft, Okta ou qualquer provedor compatível).

Observação: Uma vez que o Single Sign-On (SSO) está ativo no ambiente da Octadesk, o login de todos os usuários do ambiente deverá ser feito exclusivamente através do SSO, não sendo mais possível acessar com e-mail e senha tradicionais, ok? Esse processo garante mais segurança e eficiência no acesso de todos os membros da equipe.

Como ativar o SSO para a Octa?

Configuração do OpenID e SAML

O primeiro passo é configurar uma conexão para o SSO da Octadesk com seu provedor de identidade (IDP).

Para provider Google

Para realizar a configuração dentro da Google basta seguir as etapas descritas na documentação oficial. (https://developers.google.com/identity/openid-connect/openid-connect?hl=pt-br).

Para Provider Azure (Microsoft)

Para realizar a configuração dentro da Azure basta seguir as etapas descritas na documentação oficial.

(OpenID: https://learn.microsoft.com/en-us/entra/identity-platform/v2-protocols-oidc).

(SAML: https://learn.microsoft.com/pt-br/entra/identity/enterprise-apps/add-application-portal-setup-sso )

Importante: Assim que realizar a ativação dentro da Octadesk, é necessário que um administrador da conta azure, que esteja cadastrado dentro da Octadesk, realize o primeiro acesso usando SSO para que a conexão entre Octadesk e Azure seja liberada pelo provedor. Caso isso não ocorra, os usuários não conseguirão acessar a Octadesk via SSO, ok?

Para provedores SAML Consulte a documentação específica do seu IdP SAML para configurar corretamente a autenticação e obtenha o Metadata XML necessário. Para outros providers Para outros provedores OpenID e SAML, consulte as documentações oficiais para realizar a configuração adequada do SSO.

Dentro da Octadesk

Para ativar o SSO, você deve ir em “Configurações” > “Geral” > “Segurança” e clique em “Single Sign-On (SSO)”, conforme imagem abaixo:

Você precisará registrar sua aplicação com o provedor e isso geralmente envolve criar um novo aplicativo na plataforma do provedor de identidade.

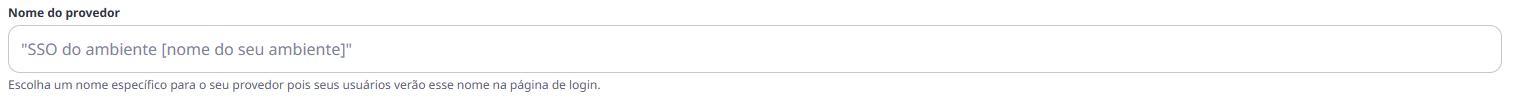

Após ter todas as credenciais do seu provedor, preencha as seguintes informações: Nome do ambiente: Escolha um nome específico para o seu provedor pois os usuários do seu ambiente verão esse nome na página de login para entrar no ambiente configurado com o SSO em questão.

Para OpenID:

Client Identifier;

Client Secret;

Authority URL (se você estiver usando o provedor de SSO do Google, adicione este link https://accounts.google.com no campo de Authority URL).

Veja na imagem abaixo:

Para SAML:

- Client Identifier: cadastre o identificador no campo correspondente no seu provedor

- Authority URL: adicione o link fornecido pelo seu provedor que contenha os dados do Metadata XML

Reply URL: é exclusivo do seu espaço de trabalho. Você precisará incluir essa informação para configurar o SSO com seu provedor de identidade, veja:

Ativar o SSO

Depois de preencher todos os detalhes necessários do seu provedor de SSO, é hora de ativar sua conexão, combinado? Clique no botão azul “Ativar SSO”, conforme imagem abaixo:

Após o sucesso da ativação, todos os usuários do seu ambiente receberão um e-mail explicando como fazer login utilizando o provedor de SSO.

O que acontecerá quando o SSO estiver ativado?

Quando você terminar de configurar seu SSO, cada membro receberá um e-mail informando sobre a alteração. O e-mail solicitará que os membros conectem suas contas do Octa com seu provedor de identidade. De agora em diante, todos os membros podem fazer login na Octadesk com sua conta de provedor de identidade.

Aqui está um exemplo do e-mail:

Como desativar o SSO?

Ao desativar sua autenticação única (SSO), os métodos de login padrão serão restaurados, ou seja, será ativada a autenticação por e-mail e senha automaticamente. Para desativar, você deve clicar no botão vermelho “Desativar SSO”, conforme imagem abaixo:

Faça login com SSO

Depois que o SSO estiver ativado, os colegas de equipe poderão fazer login usando-o. Ao entrar na tela de login da Octadesk, você deve clicar no botão “Entrar com o Single Sign-On (SSO)” e então será direcionado para a página de login para colocar seu e-mail e realizar o acesso por SSO, conforme sequência de imagens abaixo:

E-mail não registrado para uma conta SSO

Se o e-mail inserido na página de login do SSO não corresponder a nenhum agente cadastrado que pertença a um ambiente com SSO ativado, aparecerá uma mensagem de erro.

Isso significa que os Administradores da conta devem acessar o provedor de SSO que sua equipe está usando e atribuir/adicionar esse usuário à conta da Octadesk, ok?

A mensagem de erro que aparece é esta destacada em vermelho:

E-mail registrado para uma conta SSO

Se o e-mail informado corresponder a um ambiente com SSO, o usuário será redirecionado diretamente para a página de login do provedor escolhido e deverá entrar com suas credenciais do provedor para acessar o ambiente Octadesk já autenticado, conforme imagem abaixo:

E-mail registrado para várias contas SSO

Se o e-mail corresponder a vários espaços de trabalho com SSO, mostraremos ao usuário um seletor de provedores onde ele poderá selecionar o provedor correspondente ao ambiente no qual deseja fazer login e realizar o mesmo processo descrito acima, conforme imagem abaixo:

Observação: Por isso é importante detalhar o campo “Nome do provedor”, pois é esse nome que aparecerá na página de login para acesso ao ambiente vinculado com o SSO.

O que acontece quando o endereço de e-mail de um usuário muda?

Se um usuário alterar seu endereço de e-mail , ele não poderá mais fazer login na Octadesk até que seu UID (ID de usuário) seja redefinido, que é o que conecta a identidade do usuário no provedor de identidade (IDP).

A razão para isso é que o UID está conectado ao endereço de e-mail anterior do usuário e, quando o e-mail estiver sendo atualizado, ele não será automaticamente conectado ao UID existente. Portanto, redefinir o UID permitirá a “quebra” da conexão anterior e criará um novo link entre o UID e o endereço de e-mail recém-alterado.

Observação: Somente o Administrador do ambiente poderá alterar o endereço de e-mail de um usuário, ok?

Então é isso! Uma vez configurado corretamente, o SSO proporciona uma experiência de usuário mais conveniente e segura, eliminando a necessidade de lembrar e inserir múltiplas credenciais de acesso e aumentando a segurança.